Researcher Demonstrated On How Attacker Can Gain Full Web Admin Access With XSS

- С сайта: Vulnerability(cybersecuritynews.com)

- Вернуться к списку новостей

Researcher Demonstrated On How Attacker Can Gain Full Web Admin Access With XSS

Author: Tushar Subhra DuttaA cybersecurity researcher has unveiled an unexpected discovery that demonstrates how a simple Cross-Site Scripting (XSS) vulnerability can be leveraged to gain full administrative access to a web application, even in the presence of robust security measures.

The researcher, identified only as “Hay,” detailed a real-world engagement where they exploited a stored XSS vulnerability on a social media platform to bypass the HTTPOnly flag protection and ultimately access the administrative panel.

This flag is typically used to prevent attackers from stealing account cookies through client-side scripts.

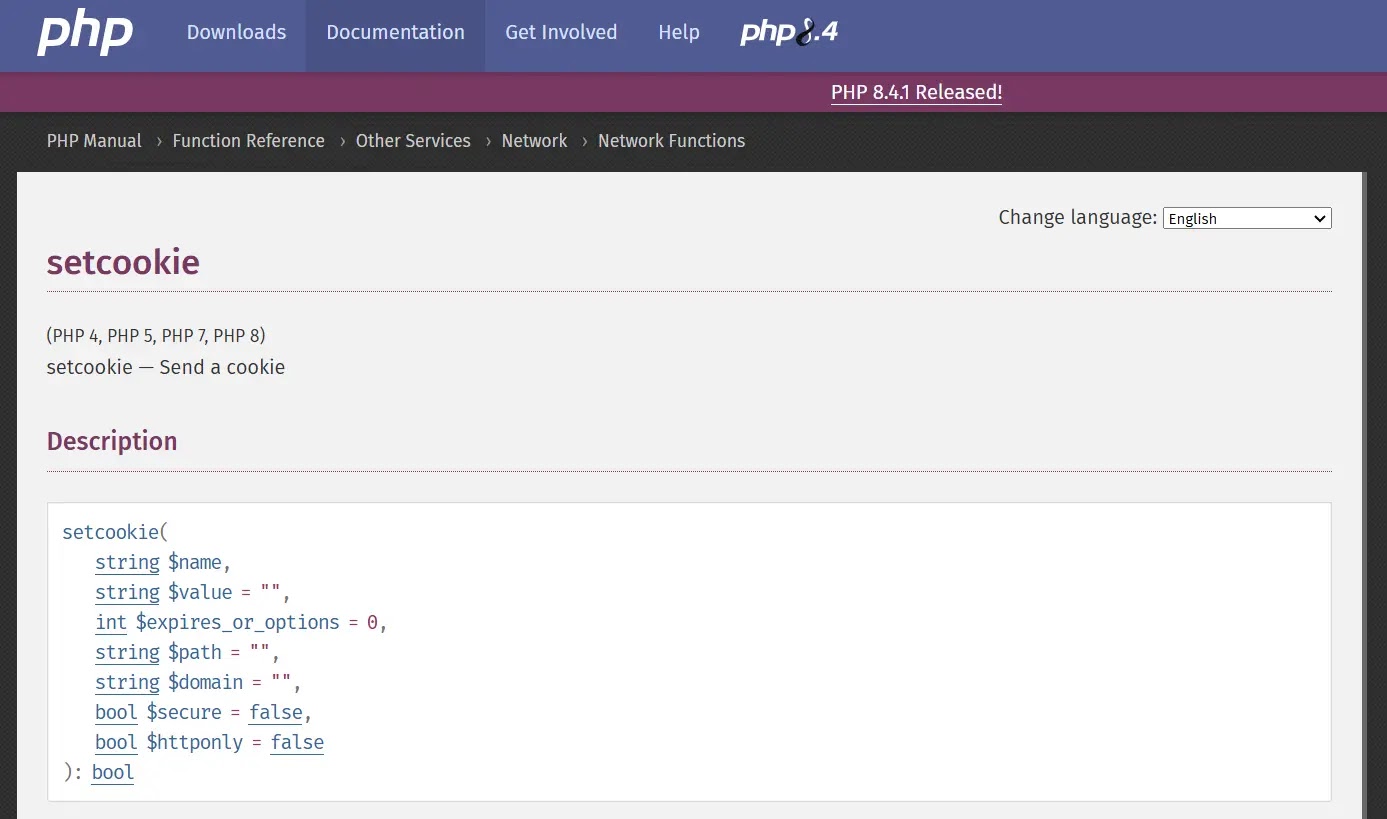

.webp) Setcookie attributes (Source – Haymiz)

Setcookie attributes (Source – Haymiz)While researcher observed the following key findings from the research:-

- CloudFlare Bypass : The researcher successfully crafted a payload that evaded CloudFlare’s protective measures, allowing the injection of malicious code into the application’s comment section.

- Stored XSS Exploitation : The vulnerability was identified as a stored XSS, meaning the malicious payload persisted in the application’s database and was executed whenever users visited the affected page.

- Innovative Attack Vector : Unable to steal cookies due to the HTTPOnly flag, the researcher devised a method to manipulate the HTML DOM directly.

- Django Framework Targeting : The attack specifically focused on the Django admin interface, commonly found at the “/admin” path.

- CSRF Token Extraction : By using XHR/AJAX requests, the attacker was able to retrieve the HTML content of the admin page, including the crucial CSRF nonce token.

- Same-Origin Policy Advantage : Operating within the same domain origin allowed the attacker to bypass Same-Origin Policy restrictions, enabling modification and deletion of client data.

Technical Analysis

The final payload utilized a sophisticated double JavaScript fetch function to retrieve the admin page contents and transmit them to the attacker’s webhook.

This technique effectively granted the researcher full administrative access without the need for phishing or social engineering tactics.

This research underscores the potential severity of XSS vulnerabilities, even in the face of modern security protections.

The cybersecurity community is urged to reassess their XSS mitigation strategies and consider the broader implications of such vulnerabilities.

As web applications continue to evolve, so too must the approaches to securing them against increasingly sophisticated attack methods.

While the researcher conducted this engagement with the client’s formal approval, the findings highlight the critical need for comprehensive security audits and penetration testing in web application development.

Moreover, the research paper shown the importance of comprehensive security approaches and the potential consequences of overlooking even the most basic vulnerabilities.

#Cyber_Security_News #Vulnerability #cyber_security_news #vulnerability

Оригинальная версия на сайте: